世界中で利用される「MOST」と、CANで高度なセキュリティを実現する新技術:車載ネットワーク最新技術動向

本稿では、2つの車載ネットワーク技術に関する最新動向を紹介する。1つは、世界中で利用が広がっている高帯域車載マルチメディアネットワークの業界標準である「MOST」の最新動向だ。もう1つは、自動車の新たな課題であるセキュリティの脅威に対抗するための最新技術動向を紹介する。

世界中でますます普及している「MOST」の最新動向

MOST(Media Oriented Systems Transport)は高帯域車載マルチメディア ネットワーク向けデファクト スタンダードであり、現在各国の200を超える車種で使われています。MOSTネットワークは同時に複数のデータタイプをサポートするため、現在および将来の車載インフォテインメント アプリケーション向けに柔軟なシステムと機能セットを提供することができます。また、配線を軽量化できるため、環境規制への対応にも有利です。

MOSTは世界的に普及し続けており、最近は2つの大手自動車メーカーからMOST50を実装した車両プラットフォームが市場に投入されました。ジェネラルモータース(GM)は、グローバル コンパクト プラットフォームが実装するインフォテインメント システムのネットワーク機能向けにMicrochip社のMOST50インテリジェント ネットワーク インターフェイス コントローラ(INIC)を採用しています。これを採用したカーモデルにはChevy Cruze、Chevy Volt、Opel Astra、Buick Excelle、Buick Veranoが含まれます。これらのコンパクトカーに加え、GMは同社が展開する全ブランドのミッドサイズおよびフルサイズ プラットフォーム(高性能モデル、クロスオーバー/SUVモデル、トラック、高級モデルを含む)にも、同期通信が可能で柔軟かつ対費用効果の高いMOSTネットワーク テクノロジを採用しています(詳しい情報を見る)。

Microchip社のMOST50 INICは、トヨタの新型Lexus GS高級セダンシリーズのインフォテインメント システムにも使われています。新型GSシリーズは、トヨタ車として初めてインフォテインメント システムにMOST50を採用しました。これにはMicrochip社のOS81092 INICが使われています。ビデオ、オーディオ、パケット、制御データの車載通信用にMOSTを採用している自動車メーカーは30社を超えます(詳しい情報を見る)。

2016年4月にMOST Cooperation(MOSTの標準化と改良に携わる標準化団体)は、MOST仕様をISO(国際標準化機構)に移管する予定を発表しました。これは、国際的に広く認められている標準化団体(ISO)を通してMOST仕様をより利用しやくすることと、長期安定性、保守、信頼性に対するOEMの要求を満たす国際標準を確立することを目的とします。この活動は継続的な開発のための国際基準に従い、世界中の関係者の関与をサポートします。Microchip社は、MOSTの3つの速度グレード(25/50/150Mbps)の全てをサポートする認証済みソリューションを豊富に提供しています。Microchip社は、高集積ミクストシグナルICと、リアルタイムでオブジェクト指向のネットワーク管理ソフトウェアの組み合わせにより、MOSTシステムの実装に必要なリソースを提供します。弊社のMOSTネットワーク製品の詳細は、MOSTデザインセンターをご覧ください。

車載ネットワークでセキュリティを確保するには?

自動車業界は大きな技術的課題に直面しています。車両に実装する電子回路が増え続ける中、自動車のインターネット接続が普及しつつあります。これにより、自動車は各種セキュリティ脅威にさらされています。しかし、これまで閉じたシステムであった自動車にとってセキュリティは未開の領域です。

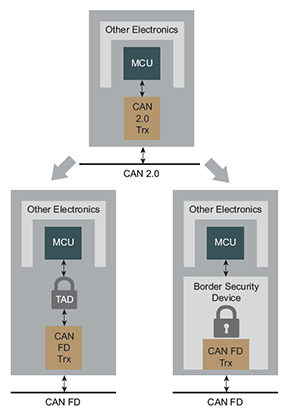

この業界の技術的変革は長期的に展開されるため、新しい規格が具現化するまでに数年は要すると思われます。それまで車両とドライバーを危険から守るために、現時点で実装可能な車載セキュリティ ソリューションが必要です。これにはセキュア マイクロコントローラ、TAD(Trust Anchor Devices)、Border Secuityデバイスが使えます。これらは容易に実装でき、不正アクセスや攻撃に対するセキュリティを大幅に強化できます。

セキュリティに欠ける従来の車載技術

自動車の電子化は長年にわたって進められてきました。故障は人命にかかわるため、自動車設計における安全への配慮は他の乗り物と異なります。電子機能ごとに独立した演算リソースが使われ、それらはECU (Electoronic Control Unit)に集約されます。これらのECUはCANバスを介して互いに通信します。CANバスはこのために開発された通信規格です。

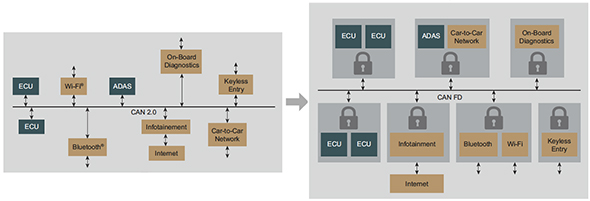

もともとCANバスには車両の駆動にかかわる機能だけが接続されましたが、新しい車載電子機能(とりわけ先進運転支援システム(ADAS)とインフォテインメント システム)は、自動車を効率的に駆動するといった目的から大きく懸け離れた要求を突きつけます。セーフティ クリティカルなコンポーネントもそうではないコンポーネントも全て同じCANバスに接続され、インフォテインメント システムは後者に該当します。ハッカーたちは、そのような接続を介してCANバスへのアクセスを試みることで、セーフティ クリティカルな物も含む全ての車載電子モジュールへの侵入経路を開きます。このような危険性があるため、セキュリティに関する配慮が重要です。

しかし、非ミッションクリティカルなこれらのモジュールへの侵入経路だけが問題なのではありません。なぜなら、携帯電話用インターネット接続の他にも侵入経路が存在するからです。車載Wi-FiおよびBluetooth接続も侵入経路になり得ます。さらに、キーレス エントリーシステムや車載診断システムでさえも車両中核部へのアクセスポイントとして使われる可能性があります。

ADASソフトウェアにより、各種車載センサとアクチュエータの間に複雑な相互作用が生じます。ADASソフトウェアが前方の車両と衝突する可能性を検出するとブレーキが自動的に作動し、ドライバーの反応よりも素早く減速することで事故を回避します。従って、ADASシステムは駆動および安全システムの重要部分にアクセスする必要があります。インターネット接続はこれらのシステムの全てを外部にさらすため、別のセキュリティ問題が生じます。

問題は、CANバスはもともとセキュリティ機能を備えていないということです。CANバスの通信速度は低すぎるため、アドホック方式でセキュリティ機能をサポートすることはできません。このため自動車メーカーとサプライヤは、CANに代わる大掛かりなシステムを新たに開発するか、見つかったセキュリティ問題に1つずつ対処するしかありません。

ECUソフトウェアの開発速度に対し、ADASとインフォテインメントに必要なコードの量は現在急激に増加しています。これはソフトウェア開発に課題を突きつけます。なぜなら、そのような機能を追加することは、車両の重要コンポーネントへの不正侵入経路を提供することになりかねないからです。

これは個々の車両内の問題では済みません。ADASシステムが交通状況を判断して緊急事態に適切に対処するには、車両間通信が不可欠です。互いの監視レンジ内にある全ての車両が同一ネットワーク上で通信するということは、互いを危険にさらす可能性があるということを意味します。

長期的解決策としての「CAN FD」

新しいコンセプトを採用したモデルの市場投入に5年の開発期間を要する自動車業界において、急激な技術変革は容易ではありません。この業界では、セキュリティ機能に対する差し迫ったニーズですら抵抗を受けました。なぜなら、セキュリティ機能を実装するには変更のために多大な労力を要するからです。しかし、自動車がハッキングされた衝撃的な事例が報道されたことにより、車載セキュリティが真に問題であるということが正しく認知されるようになりました。

幸い、最近認可された次世代CANバス規格(CAN FD)は、車載セキュリティに必要な性能を備えています。これはCAN 2.0の4倍の速度を達成しています(CAN 2.0のペイロードが8バイトであるのに対し、CAN FDは64バイトのペイロードを提供)。CAN FDでは、高度に分散化されていた機能を大幅に集約することで、制御が容易となりました。ECUは各ドメイン内にマージ可能であり、ドメイン コントローラはそれらのドメインを保護するためのファイアウォールとして機能します。最終的に、これらのドメイン コントローラをマージすることで、認証およびアクセス認可のための中心を提供できます。セキュア マイクロプロセッサを慎重に選ぶことで、セキュアなブートプロセスを管理できると共に、隔離した信頼できるゾーンを強化することで不正ソフトウェアによる重要リソースへのアクセスが防げます。

図1:CAN2.0ではセキュリティ機能が利用できないため、ミッションクリティカルなECUでもインフォテインメントなどの機能と同じ非保護のバスを共有します。CAN FDではドメインの利用が可能となり、ドメイン コントローラがアクセスを制限するファイアウォールとして機能します。上図は、各種機能をドメインにグループ化した例です。

図1:CAN2.0ではセキュリティ機能が利用できないため、ミッションクリティカルなECUでもインフォテインメントなどの機能と同じ非保護のバスを共有します。CAN FDではドメインの利用が可能となり、ドメイン コントローラがアクセスを制限するファイアウォールとして機能します。上図は、各種機能をドメインにグループ化した例です。CAN FDは、現在のCANアーキテクチャとは大幅に異なるため、本格的な展開の前に5〜8年の調査および評価期間が見込まれます。また、業界の抵抗にあう可能性もあります。CAN FDは車載セキュリティの長期的な対策として有望です。しかし、CAN FDが業界の新しい標準となるまで、車両を保護するために何らかの対策が必要です。

現在可能な解決策

現在、CAN FDトランシーバは既に利用可能であり、これを使ってセキュリティを強化することができます。これは各種の方法で行えます。セキュア マイクロコントローラは一般的にハイエンドの高価なプロセッサであるため、ECUのコスト要件を満たせない場合があります。各ECUを保護するために使える他のデバイスとして、TAD(暗号機能を提供)または各種のセキュリティ デバイス(TADとCAN FDトランシーバの組み合わせ)があります。これらのデバイスをCAN 2.0トランシーバを備えたプロセッサとCAN FDバスの間に配置することで、ECUハードウェアとソフトウェアを大きく変更することなくセキュリティを強化できます。

暗号機能は、ECUへのアクセスを保護する強力な認証機能をサポートします。大部分のアプリケーションには暗号化だけが必要です。しかし、必要ならば暗号機能を使って通信を復号することもできます。RSA暗号をアドホック セキュリティ スキームの一部として使う既存モジュールの場合、TADとBorder Securityデバイスはこの機能をサポートします。しかし、新しいデバイスがサポートする楕円曲線暗号を使うことで、より強力な保護能力または従来のRSA暗号システムより短い鍵(あるいはその両方)が利用できます。

全ての暗号機能はハードウェアで実行されるため、実行中に暗号化コードを盗むことはできません。また、ハードウェアで実行するため性能が向上します(セキュリティ機能のためのオーバーヘッドは不要)。加えて、Border Securityデバイスは、鍵を誰からも(認証されたかどうかに関係なく)見えなくすることで、全ての鍵を保護します。その改ざん防止機能は、悪意を持ったスヌーパーが総当たり攻撃またはサイドチャンネル攻撃によってデバイスの機密情報を盗み出そうとする不正行為からデバイスを保護します。

まとめ

TADまたはBorder Securityデバイスを実装した車載モジュールは、街道に潜む重大な危険性から車両を保護するために役立ちます。車載回路のセキュリティを最小限のソフトウェア変更でECUのコストを大幅に増加させることなく強化できるようにするため、Microchip社はCAN FDトランシーバ、TAD、Border Securityデバイスを幅広く提供しています。車載向け暗号/セキュリティ ソリューションの詳細は、Microchip社までお問い合わせください。

Copyright © ITmedia, Inc. All Rights Reserved.

提供:マイクロチップ・テクノロジー・ジャパン株式会社

アイティメディア営業企画/制作:EDN Japan 編集部/掲載内容有効期限:2017年5月2日

Microchip社 関連記事

無線機能の搭載が増え、回路設計での電磁干渉(EMI)対策がますます大きな課題になっています。そこで、回路設計の一助となる優れたEMI除去機能を内蔵したMicrochip社のゼロドリフトオペアンプを紹介しましょう。

LED照明を制御するなら、用途に応じてリニアLEDドライバやマイコンを内蔵したコントローラを使い分ける必要がある。Microchipはどちらのソリューションも提供できる。